F5 VOLTERRAを使ってマルチクラウド環境で、迅速・簡単かつセキュアにネットワークを構築する方法 〜INTEROP TOKYO 2021 BEST OF SHOW AWARD 審査員特別賞の内容を紹介〜

<記事の概要>

F5ネットワークスは、Interop Tokyo 2021 ShowNetにおいてEdge as a Serviceプラットフォームを実現するVolterraを提供し、マルチクラウド間にセキュアなネットワークを迅速 に構築し、「BEST OF SHOW AWARD 審査員特別賞」を受賞しました。

企業において、クラウドサービスの利用が普及し、マルチクラウド(複数のクラウドサービス)の利用が増加しています。そこで、大きな課題となるのが各クラウドをまたがって、同一のセキュリティとコントロールを提供することです。

今回、Interop Tokyo 2021 ShowNetにて紹介した技術を活用することで、迅速かつ簡単にマルチクラウド間のネットワークを構築し同一のセキュリティを実現できることを実証しました。

簡易的な方法で実証できた事により、審査員特別賞を頂くことができたものと考えています。今回の構築、デモンストレーションを通じて得た知識、体験は皆様にも有益だと思いましたので、本記事を通じて皆様にも紹介します。

<こんな方におすすめの記事です>

・マルチクラウド間で、迅速かつ安全なネットワークを構築する方法を知りたい方

・マルチクラウド環境をサービス提供したいサービスプロバイダ

・コンテナ上でアプリケーション開発を簡単に実現したいエンジニア

・パブリッククラウド上のコンテナアプリケーションを自社D Cとデータ連携したい

<Volterraソリューションのメリット>

・インフラの環境に影響されることなく迅速

SaaSモデルの提供、かつソフトウェアでの提供のため、ルータなどのハードウェアと比べ導入スピードが格段に早く、すぐにクラウドならびにオンプレミス環境にセキュアな回線を提供することができます。

・完全にリモートから構築可能

すべての作業がリモート環境からのため、現地作業などコロナ禍での三密など気にせず、安心して作業を進めることができます。

・簡単な設定

VoltConsoleからVoltMeshの構築、設定が可能です。そのため、各クラウドコンソールからのインストールする必要がないため、煩雑性を低減できます。

・GUIから柔軟に設定可能

通常のVPN装置の様なCLIからアドレス設定などコマンド入力することなく、GUIで簡単に設定ができ、自動的にIPSec/SSL接続を提供できます。

そして、VoltMesh配下のデバイスでVPNを経由する通信、経由しない通信を明示的(Volterra GlobalNW経由またはSNATなど)に設定することで、VPNを経由する通信はVolterra GlobalNWを通り対向Siteに通信され、VPN経由以外の通信については、SNATによりインターネット環境へ接続されます。もちろんローカルブレイクアウトの様な利用構成も提供可能です。

※参考 Volterra紹介ページ https://www.volterra.io/

<Interop Tokyo 2021 ShowNetでの実証や実績>

新型コロナ禍により昨今の様々なイベントが中止やオンライン開催がされている中で、2021年4月14〜16日に2年ぶりとなるInteropTokyoの現地開催が行われました。

F5は、今回マルチクラウド、オンプレ環境間をセキュアに簡単に接続ができるVolterra製品の一つ「VoltMesh」をShowNetへ提供し、デモンストレーション部門にて「BEST OF SHOW AWARD 審査員特別賞」を受賞することができました。

また、今回の構築については、新型コロナウィルス対策を念頭に置き、全てリモートから構築し、時間や場所にとらわれない柔軟なワークスタイルで実施しました。

Volterraの設定概要や方法

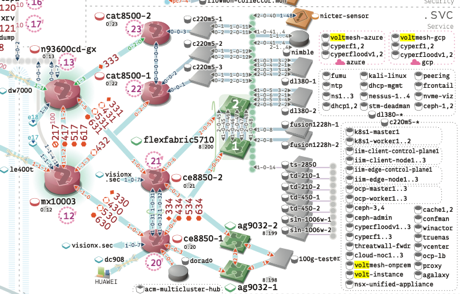

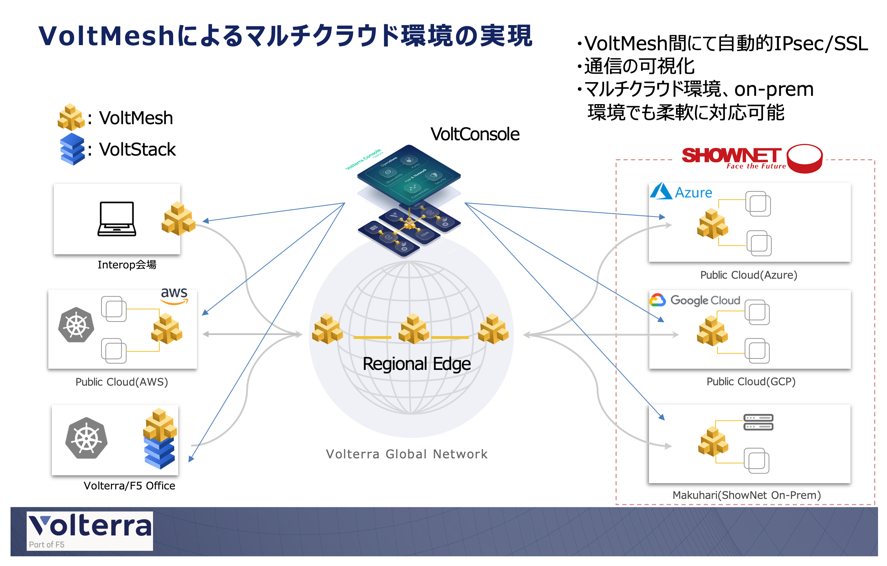

・ShowNet 全体構成、VoltMeshの利用箇所(Azure/GCP/ShowNetオンプレ環境

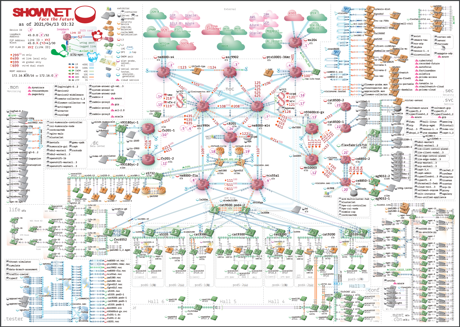

全体ShowNet topology

・2021年 ShowNetのテーマ ”Face the Future”

毎年、ShowNetにはテーマがあり、今年は”Face the Future”ということで、新しい世界を「どのような技術で支えていくのか?」、「どのように運用するのが正しいのか?」という問いに対して、「実践」そして「実際」を参加者の方へ見せたいという意味が込められています。

そのテーマに沿う形でVoltMeshを提供し、マルチクラウドやオンプレミス環境に構築し、セキュアな回線を迅速に提供し、配下に接続される機器をスムーズに相互接続させることができました。

その提供過程と実際の利用したユースケースを紹介したいと思います。

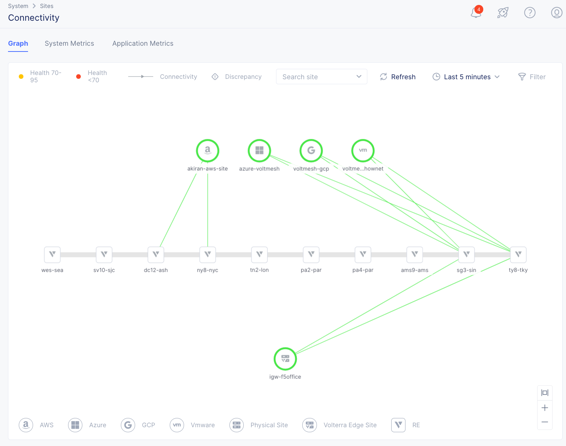

今回、VoltMeshの提供箇所としては、パブリッククラウドのMicrosoft Azure、GCP(Google Cloud Platform)、ShowNet幕張環境にあるオンプレミスのVMware仮想基盤の3箇所となります。

その3箇所の配下にトラフィックテスターなどを作成し、相互間での通信をかけ、通信疎通試験をしました。

そして、ShowNetとは別にAWS(Amazon Web Service)、F5 Japanオフィスにも環境を準備し、それによりAWS/Azure/GCPといった主要パブリッククラウド間でのマルチクラウド環境だけでなく、オンプレミス環境を含めた、ハイブリッドクラウド環境も構築することができました。(今回はShowNetで構成した内容を紹介します。)

・VoltMesh提供までの流れ

構築していくに当たって、コロナ禍ということもあり、現地へ対応をなるべく最小限にし、リモートでの対応をメインで実施するように社内で決め、どう対応していくか考えました。

今回ShowNetへ提供するまで、以下の手順で実施

- 各クラウド環境へアカウント作成

- 各クラウドにVoltMeshインスタンス作成(IPアドレス/ポシリー設定など)

- ShowNet幕張オンプレミス環境構築後、VMware仮装基盤へのVoltMeshインスタンス作成(IPアドレス/ポシリー設定など)

- Hub-Spoke設定(幕張オンプレミス環境をHubとして各パブリッククラウドをspokeとして接続)

では、早速紹介していきたいと思います。今回構成した構成図はこちらとなります。

#全体構成図

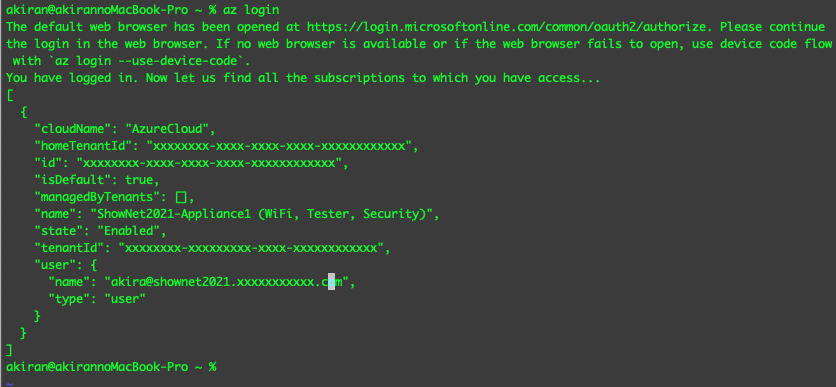

#1. 各クラウド環境へアカウント作成

Cloud Credentials Referenceに記載があるAzure/GCPの作成方法から設定を行います。

事前にリソースグループ(Azure)、プロジェクト名(GCP)の情報を提供してもらい、その情報からRBAC(Role Base Access Control)などを作成し、VoltMesh構築する上で必要となるCredentialなどを作成します。

#各クラウド環境でのアカウント作成例

#2. 各クラウドへのVoltMeshインスタンス作成(IPアドレス/ポシリー設定など)

VoltConsoleは、今回Interop2021のShowNet用に作成しており、各クラウド環境にVoltMeshインスタンスを作成していきます。

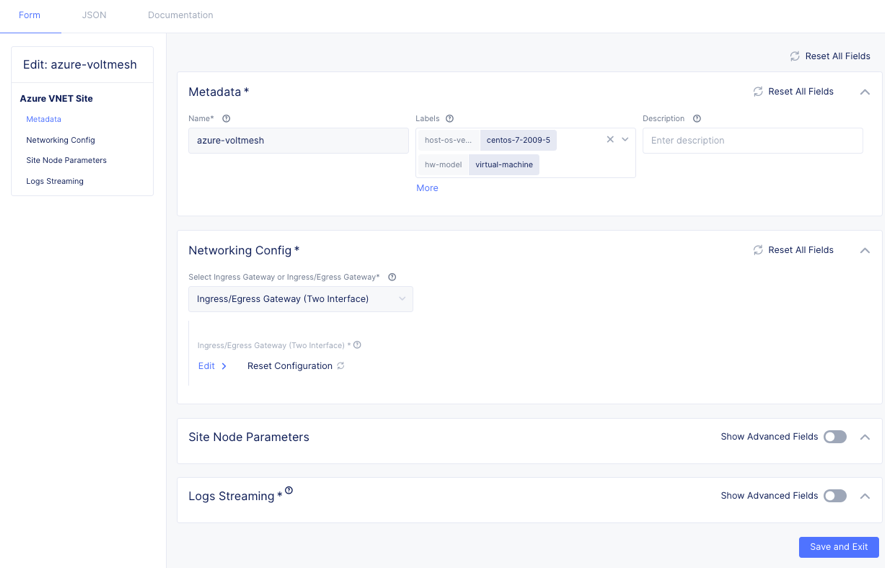

VoltConsoleにログインし、Azureの場合には[Azure VNET Sites]から作成します。

そこでは、リソースグループ、Vnet名、AZ(Availability Zone)、IPv4 CIDR、VoltMesh用途(IngressGW,Ingress/Egress GW)、マシンサイズなどを設定します。

今回の場合、VoltMeshは、インターネットと配下へ機器を接続するために、Ingress/Egressのtwo Interfaceのモデルで構築しています。

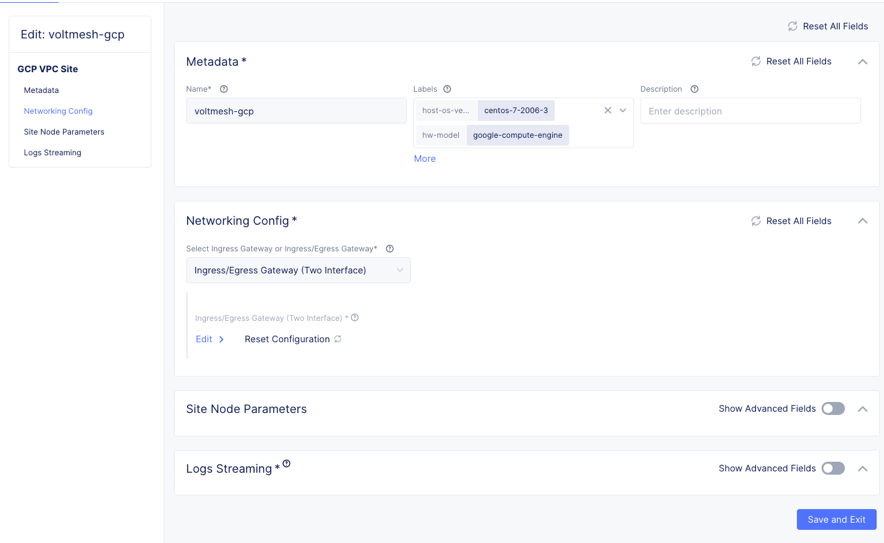

GCPについても、ほぼ同様の手順にて実施しました。

Create Azure Site、Create GCP Siteに手順がありますので、こちらを参考に作成します。

#VoltConsoleからのVoltMeshの設定(Azure設定例)

#VoltConsoleからのVoltMeshの設定(GCP設定例)

上記手順で、クラウド環境にVoltMeshを構築するこができます。

#3.ShowNet幕張オンプレミス環境構築後、VMware仮装基盤へのVoltMeshインスタンス作成(IPアドレス/ポシリー設定など)

こちらについては、ShowNet側でオンプレミス環境の構築が完了し、VMwareの仮想基盤が完成したところからの構築となります。

Create VMware Siteに手順がありますので、こちらを参考に作成します。

また、VMware OVA imageがありますので、ダウンロードして、そのファイルを読み込ませてインストールを進めます。

#VMware環境へのVoltMeshインストール設定例

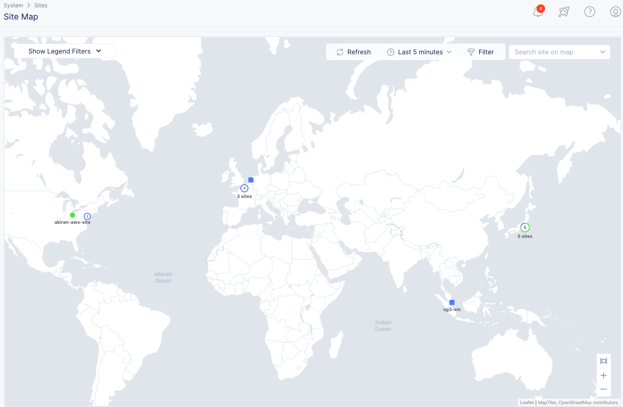

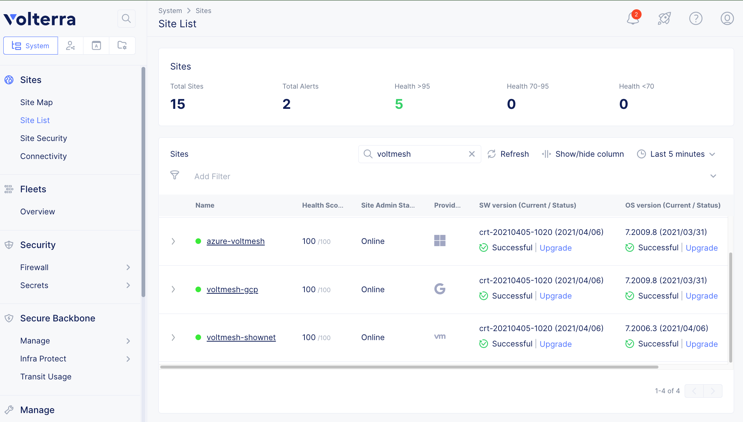

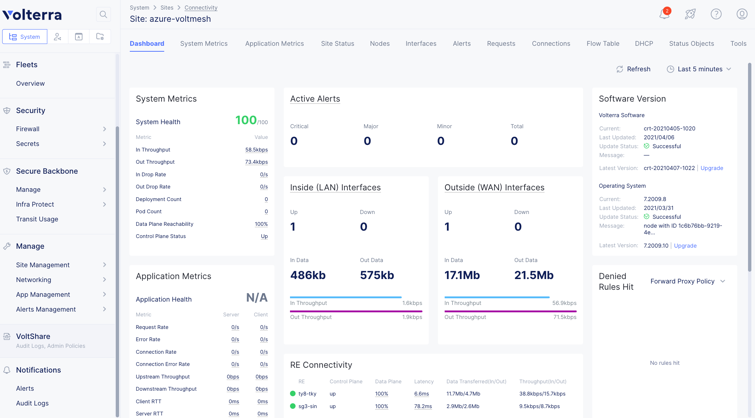

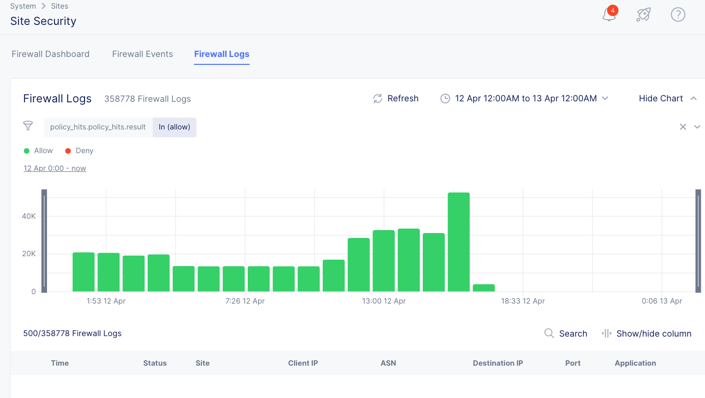

ここまでで全てのVoltMeshが立ち上がり、VoltConsoleからサイトの正常性、異常ログ、メトリック、通信ログ(Status: Allow/Deny/Source IP/Destination IP/Port)を確認することができます。

#Site位置情報(世界地図)

#Site位置情報(ShowNet環境)

#全Siteステータスの詳細

#各Siteの正常性、接続性

#各サイトのメトリック

#各Siteとリージョナルエッジ(RE)との接続状況

#FWログ

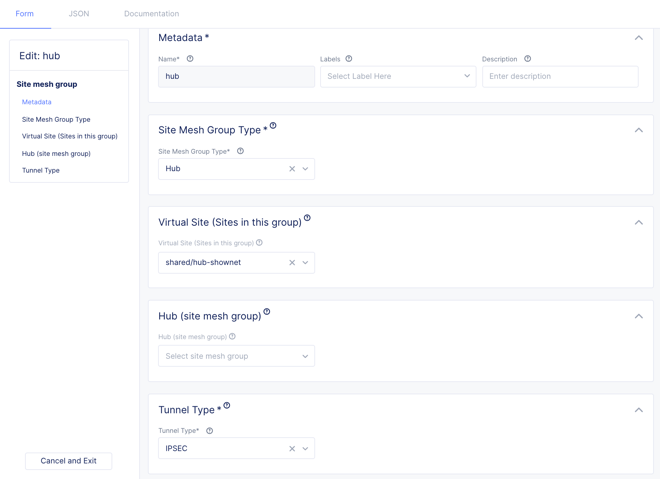

#4. Hub-Spoke設定(幕張オンプレミス環境をHubとして各パブリッククラウド環境をspokeとして接続)

今回、ShowNet幕張オンプレミス環境のVoltMeshをHub拠点として、パブリッククラウドのVoltMeshがSpokeとなる構成を取りました。

それによりパブリッククラウド環境配下からのVPN通信が幕張オンプレミスのHub拠点を介することにより、今回の通信において、遅延を抑え、より品質の良い状況を提供することができました。

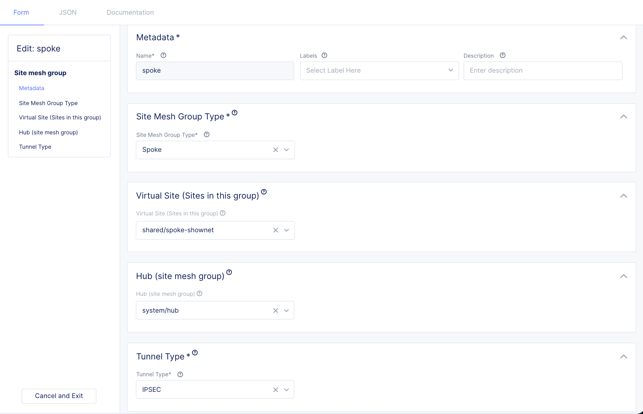

設定例としては、Service Mesh Groupから設定を行います。

#Hub拠点設定例

#Spoke拠点設定例

<まとめ>

本記事により、皆様が迅速かつ簡単にマルチクラウド間のネットワークを構築し同一のセキュリティを実現できることを理解して頂けたかと思います。 本ソリューションへのご興味、構築ノウハウについてご質問などございましたら、下記からお問い合わせください。

F5へのお問い合わせはこちら