何为策略实施?

策略实施是指根据一个或多个定义允许访问条件的策略来管理网络和应用的连接、访问和使用的过程。

在计算环境下,策略实施通常是指对计算机或通信网络使用一组特定要求的创建、分类、管理、监控和自动执行。换言之,不仅要对策略进行实施,还要更广泛的定义、应用和管理策略。

策略几乎涉及“对象、内容、位置、时间、方式或原因”等所有参数,包括可以访问资源的对象、时间、位置、使用何种设备或软件,在授权访问后,用户可以及禁止执行哪些操作、操作时长以及配备何种审核或监控。策略还可能涉及更多的技术互动或要求(如接受的协议、使用的端口或连接超时)。

企业会创建策略来控制、管理资产和服务(某些情况下还会将其货币化)。网络策略实施有助于实现数据和资产安全措施的自动化,包括 BYOD 要求。例如,它可以让服务提供商为特定服务或使用时间创建不同的费率,还可用于执行企业道德标准(如出于个人目的可以使用的公司设备和时间),并更好地掌控和管理网络使用。

策略实施通常由作为网关、代理、防火墙或网络中其他集中控制点的软件或硬件来进行。首先必须定义策略,以及在发生违反行为时将采取的一个或多个操作。在定义策略后,软件或硬件就会成为网络中的策略执行点。策略实施的结构为三步式:

- 评估连接或请求

- 将评估状态与已知策略进行比较,以确定该连接是否违反一项(或多项)策略。

- 由此确定操作,从送达请求到断开连接或拒绝列表。

例如,策略可以识别已知的恶意 IP 地址,并指定拒绝来自这些地址的所有流量。更为复杂的策略可能允许特定的用户连接到某些应用(而不允许连接到其他应用),或者在连接到其他应用后,就会执行一些比其他服务收费更高的操作(例如在高分辨率设备上使用流媒体服务)。如此一来,认证、授权和计费 (AAA) 系统即成为一种策略实施形式。

网络策略的实施可能需要遵守更复杂、更细化的参数,如是否存在未过期的证书、用于连接的设备或浏览器的类型或版本,或是否存在与攻击相关的行为模式。

监测或记录整个实施过程(特别是不合规事件),通常是策略实施解决方案的一部分。

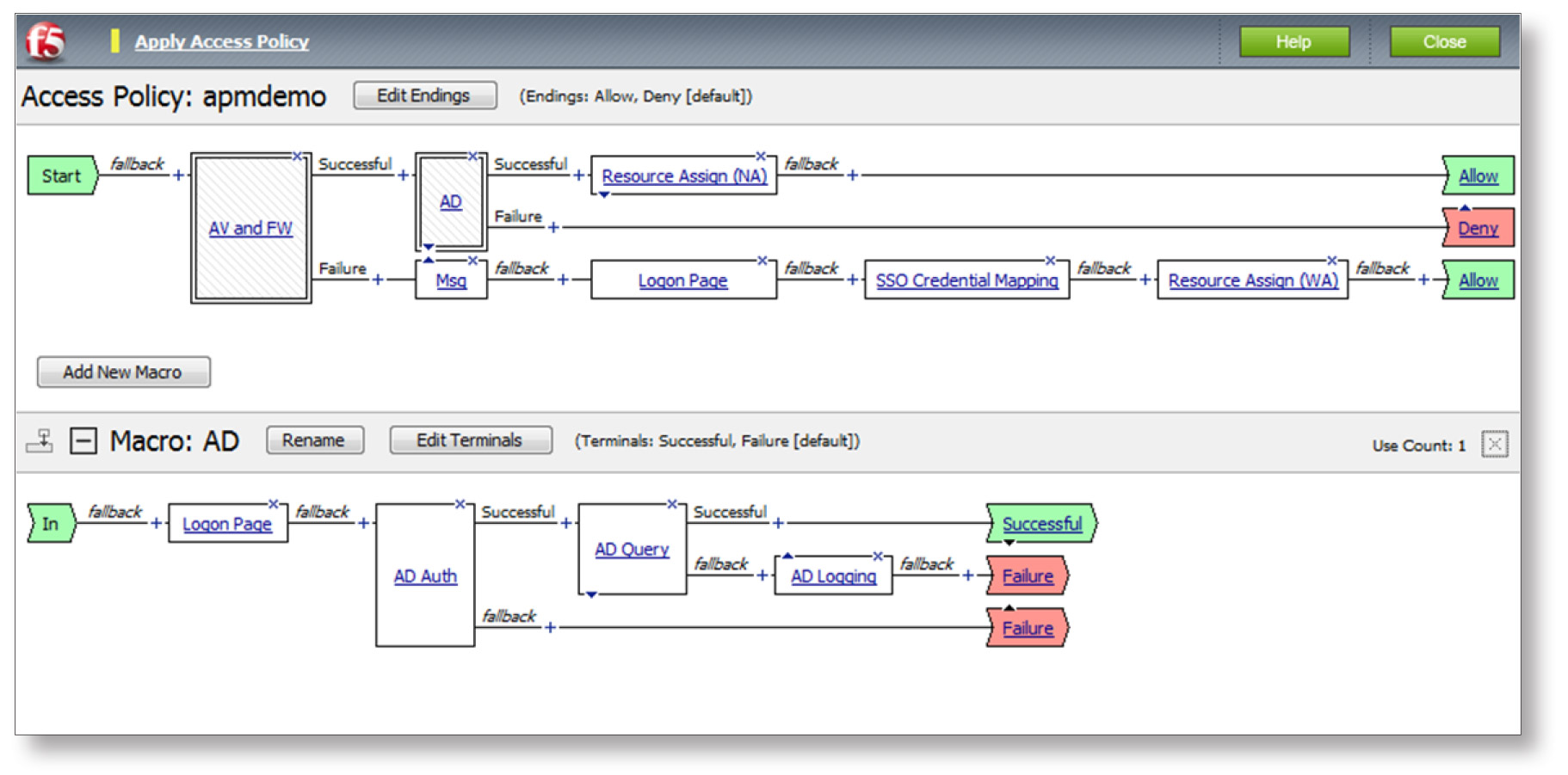

多款 F5 产品可以作为网关或完整的代理,从单一的集中控制点实现对策略创建和实施的精细控制。特别是 BIG-IP Policy Enforcement Manager (PEM),可以为希望实现服务货币化和提高网络性能的服务提供商提供精密控制。对企业而言,通过称为 Visual Policy Editor (VPE) 的图形用户界面,BIG-IP Access Policy Manager (APM) 可以提供基于上下文的应用访问管理,使其能够轻松创建、编辑和管理基于上下文的身份识别策略。