缓解加密威胁,确保安全加密

全球几乎所有组织都在向数字化转型。这种转型由收集和传输敏感数据(包括用户数据、客户数据、患者数据和企业数据)的需求所驱动。简言之,我们今天的生活围绕着数据展开。因此,保护数据私密与安全至关重要。

应用是数据的门户。因此无论应用位于何处,对于各行各业而言,保护应用安全对组织安全和业务都至关重要。

敏感数据的安全和隐私举足轻重,而当下人们也正在制定新的政府规章制度,确保组织内部的数据安全与隐私。而且无论组织或所收集的数据是否位于管辖范围内,这些规章制度都统一适用。

欧盟 (EU)《通用数据保护条例》(GDPR) 要求在欧盟内运营的组织需事先获得个人同意,才能合法收集个人数据,并对其加以保护。在美国,新的《加州消费者保护法》(CCPA) 效仿 GDPR 的许多保护条例,被其他州评为消费者隐私保护立法的典范。

这些规章制度旨在确保透明度,让客户能够更好地掌控个人数据以及数据收集后的处理方式。如果组织发生安全漏洞,敏感数据丢失或被盗、遭滥用或利用,违规组织可能会受到重罚。

加密至少被视为保护敏感信息的最佳做法。事实上,未能利用加密保护数据会被视为疏忽大意。但加密也有两面性。

有多种方法可确保数据安全和隐私,而加密则是最佳做法。

如今,大部分流量均经过加密。几乎所有的网站都采用加密技术。Microsoft Office 365 和 Google G Suite 等在线办公应用、基于云的应用、软件即服务 (SaaS) 应用和社交网络呈快速增长和广泛采用势头,极大推动了加密流量的持续增长。

加密数据对于确保和保持数据的隐私和完整性具有重要作用。

但加密也有一项弊端,即攻击者已经意识到,加密流量是向毫无戒备的用户及其组织发送恶意软件和其他恶意有效负载的绝佳方式,同时也是从用户和组织手中窃取被盗数据的绝佳方式。

至少,防御隐藏在加密流量中的威胁需要组织对传入和传出的加密流量具有可见性。通过查看和检测传入的加密流量不仅可减少安全盲点,同时还能缓解隐藏在加密流量中的恶意软件风险,以及能导致敏感数据泄露的漏洞。

对出站加密流量的可见性同样至关重要,因为这些流量可以掩盖被盗数据外泄。同时还可以掩盖已根植于网络或云环境的恶意软件向命令和控制 (CnC) 服务器发起的通信,其可以触发攻击或试图下载并将现有恶意软件扩展为多层次、多线程攻击。

攻击者还可以下载其他恶意软件并在组织内部横向传播,甚至向组织外部传播,以攻击客户或供应链,从而感染更多的设备和服务器,并窃取更多的信息和数据。

SSL 可见性仅是开始,企业需要进一步控制加密和解密流量,但不能以牺牲安全解决方案的功能为代价。

许多企业不惜投入巨资打造安全解决方案,选择高价值功能来执行特定任务,如查杀恶意软件、沙盒化、应用和网络属性拒绝列表。虽然安全解决方案可能包含本地解密功能,但解密和加密并非其核心目的或重点。

如果没有专门的解决方案来执行大规模解密,SSL 可见性则要求大多数企业通过端到端安全服务链对加密流量进行路由。本质上,加密流量必须在整个安全堆栈中通过重复、冗余的解密/检查/再加密过程的静态菊花链。

这个过程不仅效率低下,还会消耗宝贵的时间和资源,增加延迟,从而影响用户体验。此外,每个菊花链结构的安全设备均需要统一扩展,以满足总的加密流量容量,而这很容易导致过度订阅,就意味着安全服务的成本增加。

F5 SSL Orchestrator 支持硬件安全模块 (HSM) 的各种选项。

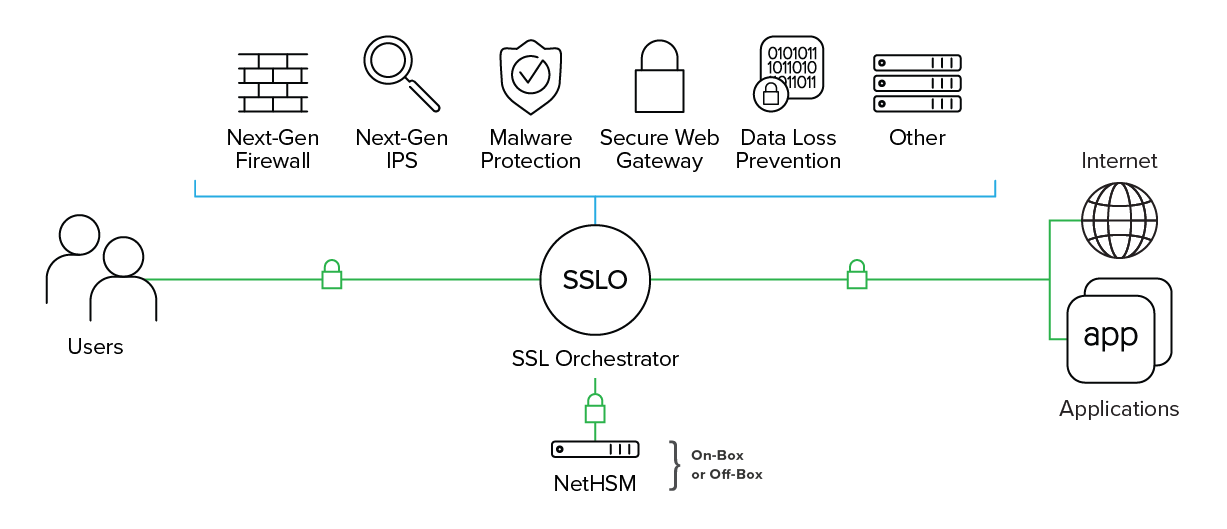

F5 SSL Orchestrator确保对加密的流量进行解密,通过适当的安全控件进行检查,然后重新加密,以提供对加密流量的可见性,从而减轻隐患的风险。

SSL Orchestrator 专注于加强 SSL/TLS 基础设施,能够最大限度地提高现有安全投资的成效。它通过策略动态链接安全服务和引导解密流量,将基于上下文的情报应用于加密流量。

SSL Orchestrator 在整个安全基架构中集中管理和分布最新的加密技术。集中管理证书和密钥,同时提供强大的密码管理和控制。

此外,SSL Orchestrator 还可以为下一代加密协议的统一检测搭建单一平台,确保安全解决方案以最高效率运行,并通过 F5 的负载均衡和扩展功能,以高可用性进行扩展。并且 SSL Orchestrator 能独立监控每个安全服务的运行状况。

作为所有加密事务的中心点,SSL Orchestrator 必须确保其物理环境或虚拟环境均支持最强有力且严格的政府与行业安全和隐私标准。

提供 SSL 可见性的关键部分是需要强大的密钥管理 (PKI) 基础设施。密钥管理和密钥保护及其恰当使用往往与监管要求相关联,例如,联邦信息处理标准 140.2 (FIPS 140-2)、通用标准、国际标准化组织 (ISO) 制定的标准以及其他区域或垂直行业特定认证。

虽然 FIPS 140-2 由美国国家标准与技术研究所 (NIST) 制定,但却适用且应用于全球许多高度监管的市场,为加密技术的使用和实施验证提供指导。

FIPS 140-2 有多个不同的级别,与法规、风险和数据敏感性相映射。在 SSL 可见性部署中,FIPS 140-2 等级 3 通常用于在硬件、防篡改的物理外壳中保护签名密钥,被称为硬件安全模块 (HSM)。HSM 包括密钥清零、启动完整性检查和防止未经授权提取密钥的控制。HSM 不仅能增强密钥安全性,还能帮助简化证书管理,降低合规成本。

F5 提供最广泛的 FIPS 合规平台,包括多个 HSM 选项,既可以在机内,也可以通过公钥加密标准 #11 (PKCS#11) 部署至网络 HSM。根据所选的 SSL Orchestrator 许可和型号,有诸多 FIPS 140-2 级别可供选择,包括一系列的价格选项,以确保任何企业(无论规模大小)都能遵守策略。

F5 SSL Orchestrator 提供对加密流量前所未有的整体可见性,缓解与恶意软件和其他入站加密流量掩盖的恶意威胁相关的风险。此外,SSL Orchestrator 还能阻止被盗数据泄露、CnC 通信,以及在出站加密流量中下载其他恶意软件和恶意有效负载。

而且,SSL Orchestrator 还可通过集中解密和再加密功能、动态服务链和智能流量引导,实现大规模执行高价值的安全功能,安全卸载 CPU 密集型解密/加密,从而更加轻松地实现安全投资最大化。

这些行动不仅可以阻止安全盲点和隐藏威胁,还可以释放现有的安全解决方案,以最优方式执行其主要功能:提供威胁防护、防止数据泄露、沙盒化和其他安全相关服务。

SSL Orchestrator 有多个许可选项,专为中小型企业 (SMB)、现代化企业和云量身打造。F5 拥有多个平台选项,包括虚拟版本 (VE),以及中高端设备,具有可应对加密流量变化以及密码和协议变化的解决方案,包括 TLS 1.3、未来物联网设备以及最终的后量子密码方案。