Attaques « low and slow », attaques asymétriques, SlowHTTPTest, Slow Loris, inondations POST et GET

Votre site Web est-il plus lent qu’il ne devrait l’être ?

Vos utilisateurs signalent-ils de fréquents problèmes de connexion, des dépassements de délai lors de recherches, ou des défaillances inexpliquées de la base de données ? Vous êtes peut-être victime d’un déni de service distribué au niveau applicatif (DDoS applicatif). Le DDoS applicatif est l’un des problèmes les plus pernicieux de l’informatique depuis dix ans. Il porte d’autres noms: attaques « low and slow », attaques « DOS en couche 7 » ou attaques asymétriques.

Un concurrent utilise un DDoS pour masquer un ratissage

Un grand assureur comptant plus de 20 millions de membres compte sur son site Web pour fournir des informations sur les prestataires, les services et les plans. Un attaquant a inondé de requêtes la fonction de recherche de l’assureur pendant plusieurs jours, mettant le site à genoux.

Les chercheurs de F5 Distributed Cloud ont observé des activités de ratissage automatisé de bas niveau en même temps que l’attaque de déni de service, ce qui suggère que cette dernière pourrait être une tactique de diversion.

Étude de cas: un assureur contrecarre un DDoS applicatif

Points clés :

- Les services de l’assureur sont hautement personnalisés, la recherche sur le site Web est donc une fonction essentielle.

- L’adversaire a utilisé un simple outil de ligne de commande pour exploiter la fonction de recherche à un rythme suffisant pour la faire échouer.

- F5 Distributed Cloud a repoussé l’attaque de DDoS applicatif, et a découvert un ratissage des tarifs.

20 millions

UN GRAND ASSUREUR COMPTANT PLUS DE 20 MILLIONS DE MEMBRES COMPTE SUR SON SITE WEB POUR FOURNIR DES INFORMATIONS SUR LES PRESTATAIRES, LES SERVICES ET LES PLANS.

Le manuel de l’attaquant DDoS applicatif

Étape 1

L’attaquant, qu’il s’agisse d’un concurrent, d’un extorqueur ou d’un activiste, va effectuer une reconnaissance de votre site Web à l’aide d’un service de spidering — lentement, sur des jours ou des semaines, pour éviter d’être détecté. Il établira ainsi une liste d’URL en notant le temps que prend chaque requête et la quantité de données renvoyées.

Étape 2

L’attaquant classe ensuite la liste par temps de traitement ou par taille de fichier et demande de manière répétée la première URL de la liste, 100 fois par seconde ou plus. Ces petites requêtes GET ne coûtent rien à lancer, mais un fichier PDF de 5 mégaoctets ou une requête de base de données coûteuse lancée 6 000 fois en une minute peuvent causer des ravages sur un site Web non défendu.

Étape 3

Si le défenseur bloque les requêtes vers l’objet cible, l’attaquant se contente de cibler l’URL suivante sur la liste. Le défenseur ne sait presque jamais de quelle URL il s’agit. Si l’URL est une requête de base de données, les requêtes à répétition peuvent déstabiliser toute la base de données et paralyser l’activité.

Comment F5 Distributed Cloud corrige les DDoS applicatifs

Chez F5 Distributed Cloud, nous avons vu presque tous les types d’attaques DDoS de couche applicative imaginables. Une attaque simple peut être caractérisée par un concurrent mettant votre site Web en panne en invoquant de manière répétée la recherche la plus lente de votre base de données. Pour certains vendeurs, la recherche la plus lente sera un localisateur de magasin, pour d’autres, il s’agira d’une requête « select all » non indexée. Chaque petite requête de l’attaquant peut mobiliser de vastes ressources sur votre site Web, par conséquent il n’a pas besoin d’envoyer une attaque de grande envergure, mais simplement un flux constant de petites requêtes GET. Ces incursions DDoS « low and slow » ne déclencheront pas d’alarmes de bande passante.

Les attaquants de DDoS d’application s’appuient sur l’automatisation — scripts, programmes et botnets — pour mener à bien leurs attaques. Les défenses traditionnelles contre les attaques DDoS sont généralement aveugles à ce type d’attaques, car elles sont presque toujours effectuées sur des canaux SSL cryptés.

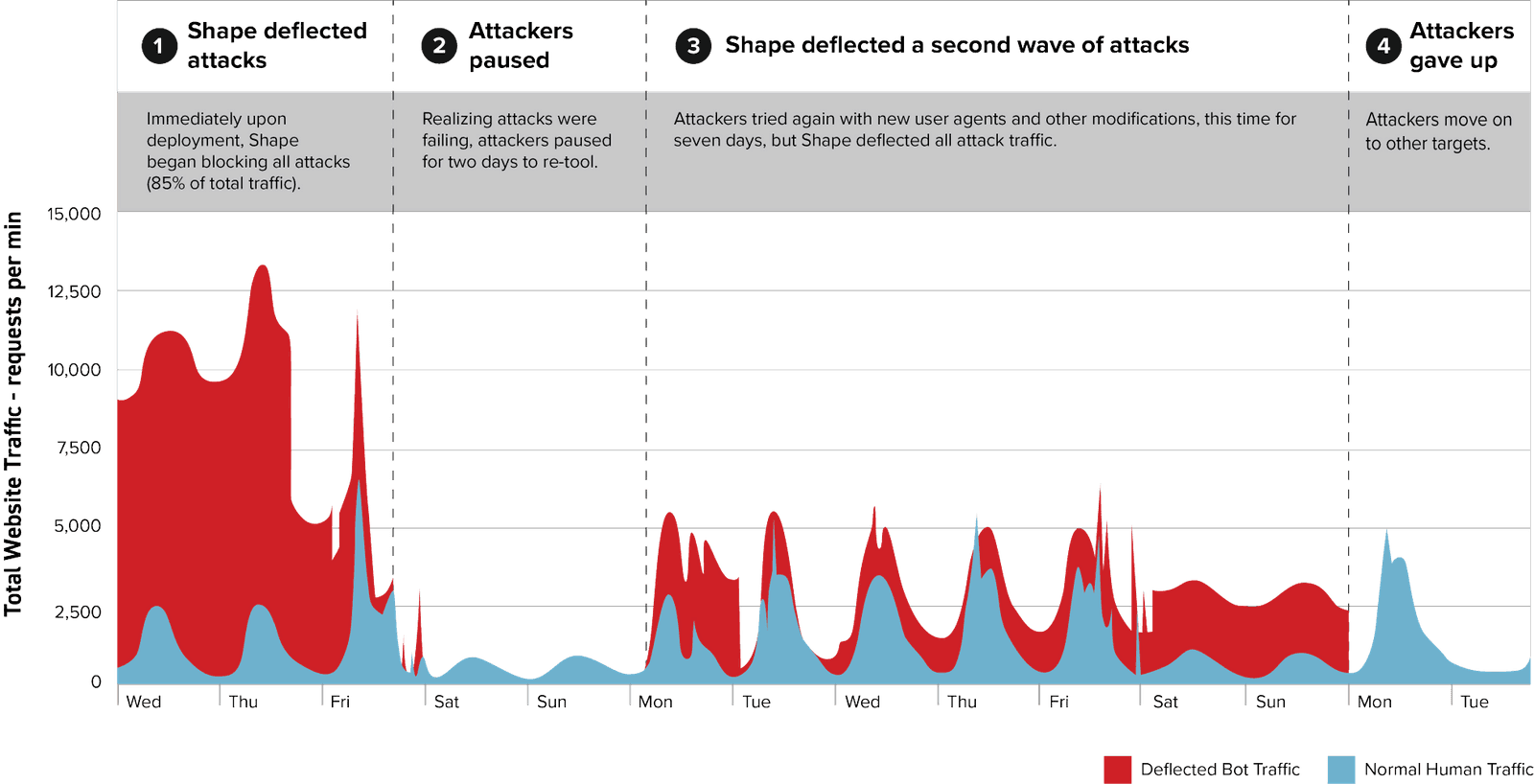

Le graphique ci-dessus est représentatif du trafic enregistré par F5 Distributed Cloud Protection Manager, et il montre le trafic d’attaque visant le site Web d’un assureur. Le rouge indique le trafic atteignant les serveurs d’origine avant que F5 Distributed Cloud ne soit activé. Le gris indique le trafic dévié par F5 Distributed Cloud qui n’atteint pas les serveurs d’origine. Ce graphique illustre un comportement d’attaque DDoS en couche applicative typique, qui s’est poursuivi après que F5 Distributed Cloud en a atténué les effets néfastes.

Chez F5 Distributed Cloud Security, nous pouvons voir les attaques et les détecter comme nous le faisons pour toute autre automatisation. Nous savons quand le client attaquant n’est pas un véritable navigateur, et nous le limitons, le redirigeons ou utilisons le blocage contrôlé pour minimiser son impact. Parfois, nous retournons la situation contre l’attaquant et ralentissons ses requêtes, lui faisant croire qu’il réussit alors que ce n’est pas le cas.

F5 Distributed Cloud est spécialisé dans la distinction entre les humains et les ordinateurs, et le DDoS applicatif n’est qu’un autre symptôme par bot du même vecteur de menace que nous traitons des milliards de fois par semaine.