Keep S3 data pipelines running when AI storage is under stress

SecureIQLab validated F5 BIG-IP with Dell ObjectScale: continuous S3 traffic during simulated DDoS attacks and node failures—with no material throughput penalty.

SecureIQLab validated F5 BIG-IP with Dell ObjectScale: continuous S3 traffic during simulated DDoS attacks and node failures—with no material throughput penalty.

Explore how multi-model AI and distributed inferencing are evolving to impact app delivery and security—and what it could mean for you.

Get the reportAttend June 23-25 to watch F5 and industry leaders outline an AI architecture for the age of inference, with a featured keynote by Gartner® VP Analyst.

See why you should attend

Plus, get platform-trained intelligence and iRules code generation to simplify complex delivery and security workflows.

Access the F5 Application Delivery and Security Platform (ADSP) through any of our buying programs, including term subscriptions, the Flex Consumption Program (FCP), and perpetual licensing. Contact F5 Sales to learn more.

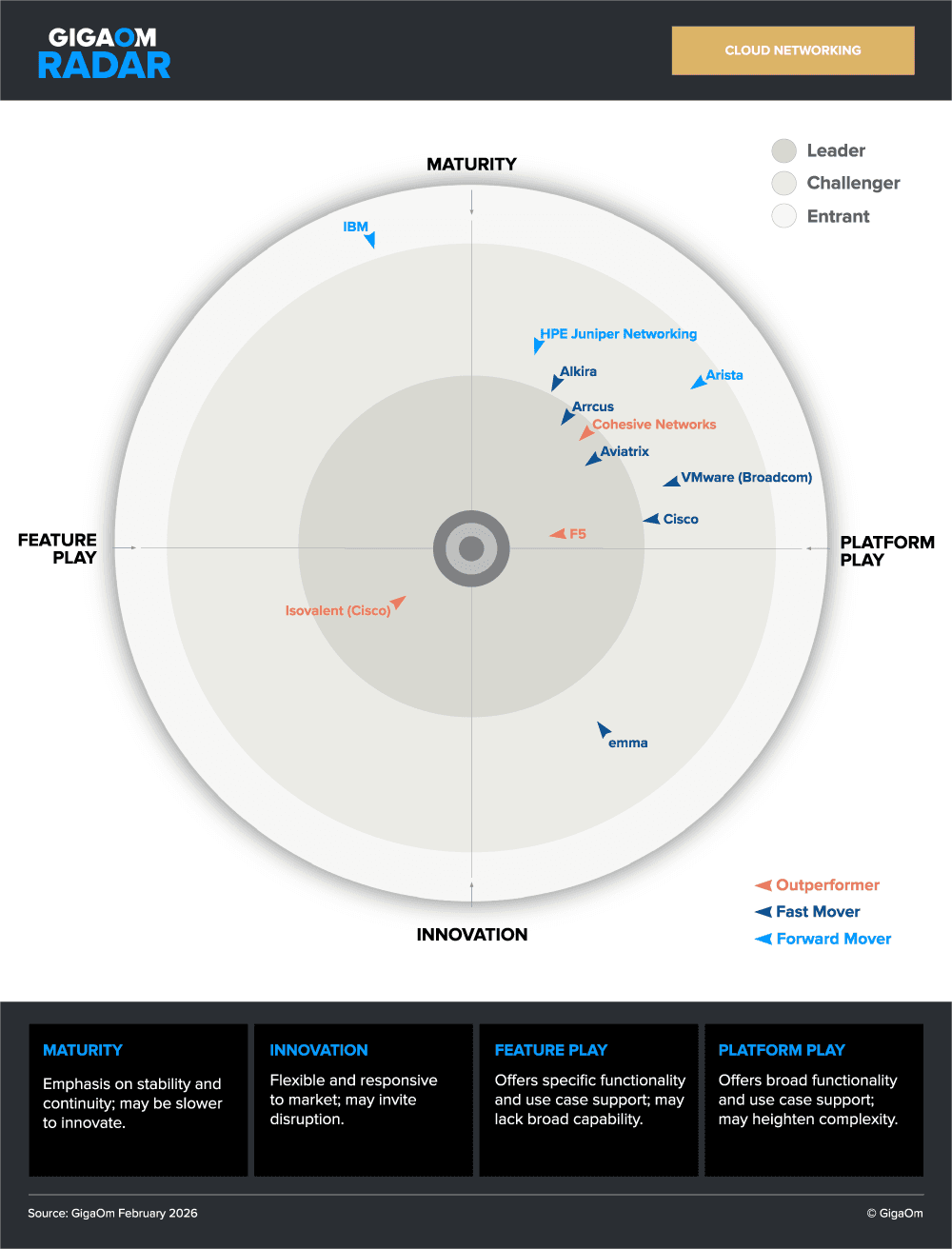

See why the 2026 GigaOm Radar recognized F5 for simplifying data transmission with software-driven orchestration, addressing challenges like network design, segmentation, and security.

Get the reportSource: Fortune.com

Our customers' success is our badge of honor. Here are a few of the latest success stories.

Explore all case studies ›