The Year of the (Fire) Monkey will soon be upon us (Feb 8th), and the curious, playful, smart, opportunistic and sometimes mischievous character will be in focus throughout 2016. Whether you were born under the symbol or not, Monkeys thrive on challenges, and this year is sure to bring some obstacles.

2015 (Year of the Sheep) brought us a rash of high profile breaches, a bunch of new IoT devices and wearables, bigger clouds, and innovative attacks on vulnerable infrastructures along with the continuous deluge of big data. These trends are poised to endure as our digital, software-defined lives connect and intersect with the things around us. Organizations will need to extend risk management efforts to areas outside their direct control, like the cloud and social channels, but also consider the human element in all this. New threats and heightened risk may put some companies in peril, simply due to the lack of knowledgeable security IT personnel available in the industry.

Mobility, both the state of being and the devices we use, will continue to grow and be an immense enabler and/or inhibitor for organizations. Mobile is not only the new shiny phone you got over the holidays but also all the IoT gadgets looking for a place in our homes and offices, as well as on our bodies…changing the way we interact with them as humans. Cutting the cord will mean more than subscribing to some streaming media service, pointing the way toward a wireless life. You are now the device, controller and data generator. With that, security challenges like authentication, privacy, malware/data protection, compliance, and the management of those services will be paramount. (Topically, we’ll likely see a number of significant IoT security discussions coming out of CES this week too.)

And as our lives – personal and professional – continue to be chronicled on the internet, the various thieves, nation states, and activists will continue to be one step ahead, probing data and looking for that golden slab of info. Making money, causing disruptions, or orchestrating outright take-downs through online attacks are big motivations for those seeking notoriety or simply a big score. But it’s not always from the crook or spy half a globe away. Insider threats, malicious or not, have made traditional concepts of the perimeter almost useless.

So while trends like cloud, mobility, IoT and big data will consume IT departments' attentions, securing those trends and how they map to business objectives will be the monkey on organizations' backs for 2016. Let’s try to be intelligent, dignified, clever, optimistic, confident, agile and curious about our challenges to guard against the arrogant, deceptive, reckless and manipulative bad guys trying to get the best of us.

The 2016 Monkey is here, and we’ll need to handle it with grace.

ps

Related:

- 5 information security trends that will dominate 2016

- Defending Data Report 2015 Infographic

- Cybersecurity Skills Gap Making Companies Vulnerable To Major Attacks

- Samsung Builds Smart Home Tech into Its 2016 TVs

- The weird and wacky of 2015: strange security and privacy stories

About the Author

Related Blog Posts

SaaS-first strategies reshape cloud-native application delivery

F5 NGINXaaS empowers cloud and platform architects to unify operations, reduce complexity, and deliver exceptional digital experiences at scale.

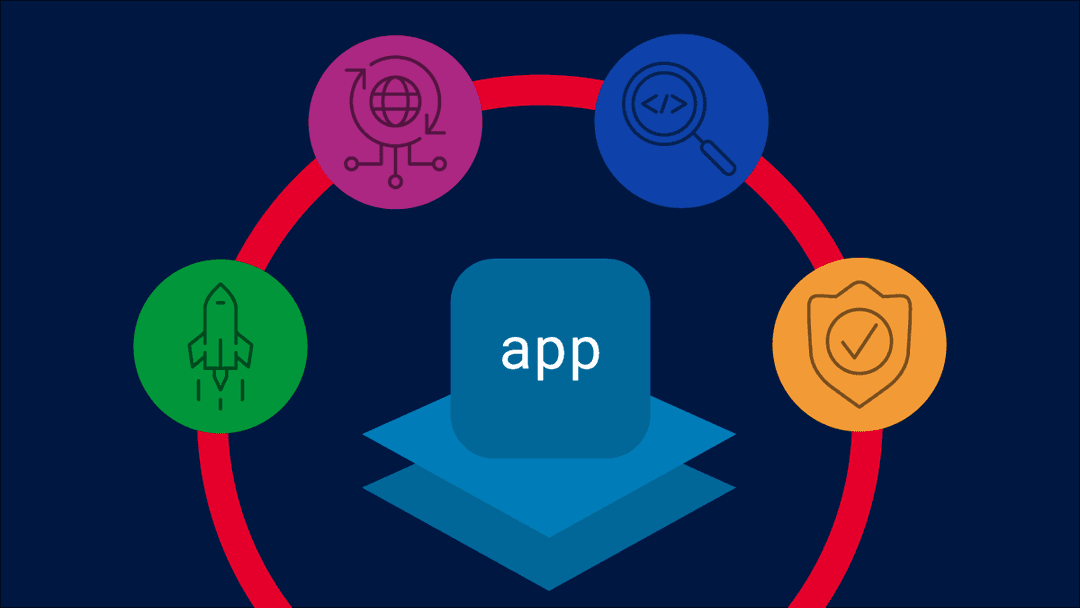

F5 ADSP Partner Program streamlines adoption of F5 platform

The new F5 ADSP Partner Program creates a dynamic ecosystem that drives growth and success for our partners and customers.

Accelerate Kubernetes and AI workloads with F5 BIG-IP and AWS EKS

The F5 BIG-IP Next for Kubernetes software will soon be available in AWS Marketplace to accelerate managed Kubernetes performance on AWS EKS.

F5 NGINX Gateway Fabric is a certified solution for Red Hat OpenShift

F5 collaborates with Red Hat to deliver a solution that combines the high-performance app delivery of F5 NGINX with Red Hat OpenShift’s enterprise Kubernetes capabilities.

F5 Silverline Mitigates Record-Breaking DDoS Attacks

Malicious attacks are increasing in scale and complexity, threatening to overwhelm and breach the internal resources of businesses globally. Often, these attacks combine high-volume traffic with stealthy, low-and-slow, application-targeted attack techniques, powered by either automated botnets or human-driven tools.

Phishing Attacks Soar 220% During COVID-19 Peak as Cybercriminal Opportunism Intensifies

David Warburton, author of the F5 Labs 2020 Phishing and Fraud Report, describes how fraudsters are adapting to the pandemic and maps out the trends ahead in this video, with summary comments.