Infografía de OWASP Top 10 de 2021

Los 10 mejores de OWASP:

Una nueva ola de riesgo

INTRODUCCIÓN

Las oportunidades para los atacantes se han disparado en la economía digital actual, que se basa en aplicaciones y arquitecturas modernas, despliegues en varias nubes e integraciones de terceros, incluidas las cadenas de suministro de software y los procesos de CI/CD. El top 10 de OWASP para 2021 aborda una nueva ola de riesgos como guía de lectura obligatoria para mejorar la seguridad en el diseño y la implementación de aplicaciones.

La actualización más importante en 20 años

El top 10 de OWASP, publicado por primera vez en 2003, representa un amplio consenso sobre los riesgos de seguridad más críticos para las aplicaciones web. Durante 20 años, los principales riesgos han permanecido prácticamente sin cambios, pero la actualización de 2021 introduce cambios significativos que abordan los riesgos de las aplicaciones en tres áreas temáticas:

Recategorización del riesgo para alinear los síntomas con las causas fundamentales

Nuevas categorías de riesgo que abarcan las arquitecturas y el desarrollo de aplicaciones modernas

Explosiones de vulnerabilidades y abuso de la lógica empresarial

¿Cuál es la causa principal de las infracciones?

Ataques de acceso

“Los ataques de acceso, es decir, los ataques contra las superficies de autenticación de los usuarios, fueron la causa más frecuente de infracciones”.1

— Informe sobre protección de aplicaciones de 2022: a la espera de la exfiltración

Novedades para 2021

Estos son los factores clave que influyeron en la actualización del top 10 de OWASP:

2017

Centrarse en las aplicaciones web tradicionales

Pequeño conjunto de datos (subconjunto prescrito de 30 CWE)

Variedad de factores de riesgo, impactos técnicos/empresariales

La inyección como principal riesgo durante más de 20 años

2021

Cambio a arquitecturas modernas

Proceso impulsado por los datos con 400 CWE

Recategorización en torno a los síntomas y las causas

Una nueva ola de riesgo: diseño e implementación poco seguros

El top 10 de OWASP de 2021 sobre los riesgos de seguridad

A01

Interrupción del control de acceso

A02

Fallos criptográficos

A03

Inyección

A04

Diseño poco seguro

A05

Configuración de seguridad defectuosa

A6

Componentes vulnerables y obsoletos

A7

Fallos de identificación y autentificación

A8

Fallos en el software y en la integridad de los datos

A9

Fallos en el acceso y la supervisión de la seguridad

A10

Server-Side Request Forgery (SSRF)

TEMA 1

Síntomas alineados con las causas

¿Qué ha cambiado?

Los 10 principales riesgos según OWASP se corresponden con la Common Weakness Enumeration (CWE) (enumeración de debilidades comunes) que suelen convertirse en exploits de vulnerabilidades. La anterior recopilación de datos de OWASP se centraba en un conjunto prescrito de 30 CWE y no hacían una distinción significativa de los CWE que representaban las causas fundamentales y las debilidades más sintomáticas con diferentes causas potenciales. La lista de 2021 refleja 400 CWE y, por tanto, permite un análisis más amplio.

2017: Síntoma

A3:2017

Exposición de datos confidenciales

A7:2017

Secuencias de comandos entre sitios (XSS)

A4:2017

Entidades externas XML (XXE)

A9:2017

Uso de componentes con vulnerabilidades conocidas

A8:2017

Deserialización insegura

A10:2017

Registro y monitoreo insuficientes

2021: Causa principal

A02:2021

Fallos criptográficos

A03:2021

Inyección

A05:2021

Mala configuración de seguridad

A06:2021

Componentes vulnerables y obsoletos

A08:2021

Fallas de integridad de software y datos

A09:2021

Fallas de registro y monitoreo de seguridad

¿POR QUÉ ES IMPORTANTE?

La lista de 2021 ajusta mejor los síntomas a las causas subyacentes para ayudar a los equipos de seguridad a centrarse en la reducción de los riesgos en su origen.

¿Cuál es la causa principal de las infracciones en la nube?

Configuración de seguridad defectuosa

“Lo que queremos que hagas es pensar en las causas profundas y en qué puedes hacer al respecto, en lugar de intentar poner curitas sobre los síntomas”.2

—Andrew van der Stock, director ejecutivo, OWASP Foundation

TEMA 2

Nuevas categorías de riesgo

¿Qué ha cambiado?

Las tres nuevas categorías de riesgo ponen de relieve la necesidad de abordar la seguridad desde el inicio del diseño de las aplicaciones y de hacer que la seguridad forme parte del ciclo de vida del software.

A04: 2021

Diseño inseguro

A08: 2021

Fallas de integridad de software y datos

A10: 2021

Falsificación de solicitud del lado del servidor

¿POR QUÉ ES IMPORTANTE?

La reciente publicación de la vulnerabilidad log4j2 pone de manifiesto la importancia de los exploits de software de código abierto. Las debilidades de la utilidad de acceso log4j2 se corresponden con dos de las 10 principales categorías de riesgo de OWASP, y una CVE con exploits reales la convierten en una trifecta: fallos de inyección, de software y de integridad de datos, y componentes vulnerables y obsoletos.

«Un diseño seguro puede seguir teniendo defectos de implementación que den lugar a vulnerabilidades que puedan ser explotadas».

-Top 10 de OWASP para 2021

TEMA 3

Protección para aplicaciones y arquitecturas modernas

¿Qué ha cambiado?

Las arquitecturas de las aplicaciones han evolucionado, con implementaciones en la nube, contenedorizaciones, aplicaciones móviles y una proliferación de API e integraciones de terceros. Las páginas de inicio de sesión, los carritos de la compra y otras lógicas de negocio no son deficiencias, pero sí son vulnerables al abuso. El top 10 de OWASP para 2021 ofrece una guía para la seguridad proactiva y preventiva en este nuevo orden mundial.

¿POR QUÉ ES IMPORTANTE?

La seguridad debe integrarse en todo el proceso de desarrollo de aplicaciones, incluidos los procesos seguros de CI/CD, los inventarios de componentes, el modelado de amenazas y la gestión de riesgos. El último top 10 de OWASP ofrece un recurso para los profesionales de la seguridad y de AppDev/DevOps que trabajan para que la seguridad se convierta en un principio de diseño fundamental.

1 Informe de protección de aplicación F5 2022.

2 Van der Stock, Andrew, OWASP Top 10 , YouTube. 8 de octubre de 2021.

DESCUBRA MÁS

informe

Informe sobre la protección de aplicaciones de 2022 de F5 Labs

Comprenda cómo han evolucionado las amenazas en el último año y cómo se pueden ajustar las defensas de seguridad para detener los ataques más recientes.

EBOOK

El top 10 de OWASP de 2021: La nueva ola de riesgo

Aprenda a utilizar el top 10 de OWASP como base para conseguir un desarrollo más seguro y una mejor seguridad para las aplicaciones.

WEBINAR

El top 10 de OWASP de 2021: El nuevo orden de los riesgos

Vea qué ha cambiado en el top 10 de OWASP y cómo soluciones como F5 Distributed Cloud WAAP mitigan esos riesgos.

Simulador de soluciones

F5 Distributed Cloud Web App and API Protection (WAAP)

Explore una demostración interactiva de la protección holística como servicio para las aplicaciones, dondequiera que se ejecuten.

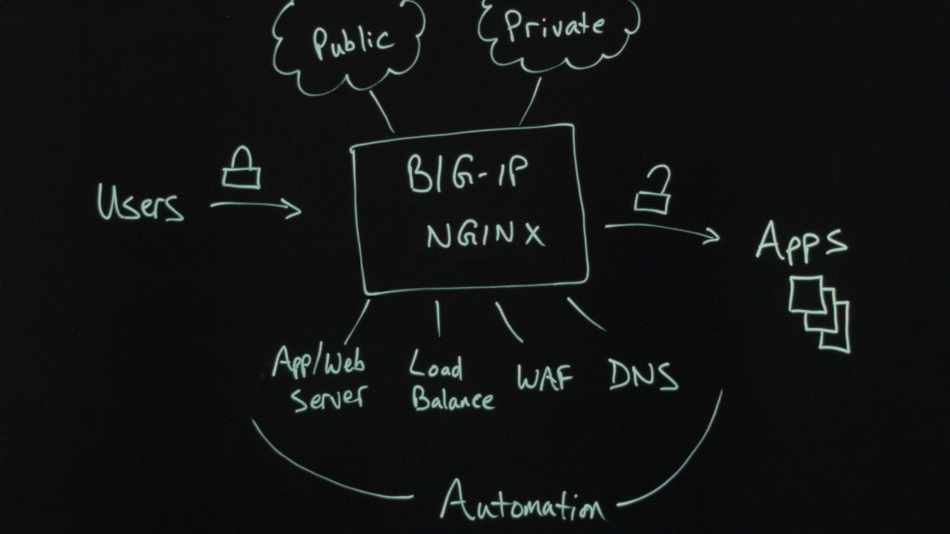

VÍDEO

Serie de vídeos de Lightboard del Top 10 de OWASP de 2021

Obtenga un desglose detallado de los nuevos 10 principales riesgos para la seguridad de las aplicaciones web según OWASP.