Estenda o gerenciamento de acesso por meio do Azure Active Directory

A F5 e a Microsoft oferecem uma solução integrada que aumenta a produtividade e reduz os riscos ao centralizar o gerenciamento de acesso.

A importância do controle de acesso centralizado em um mundo cada vez mais on-line

Para permanecerem competitivas, as empresas estão implantando mais aplicativos em vários ambientes, incluindo nuvem pública e privada, SaaS e no local, o que pode levar a complicações. À medida que a demanda aumenta e a complexidade cresce, é essencial ficar por dentro das implantações para garantir a segurança e a facilidade de uso. A F5 tem as ferramentas necessárias para reduzir o atrito e lidar com ameaças à segurança.

Aumentar a produtividade

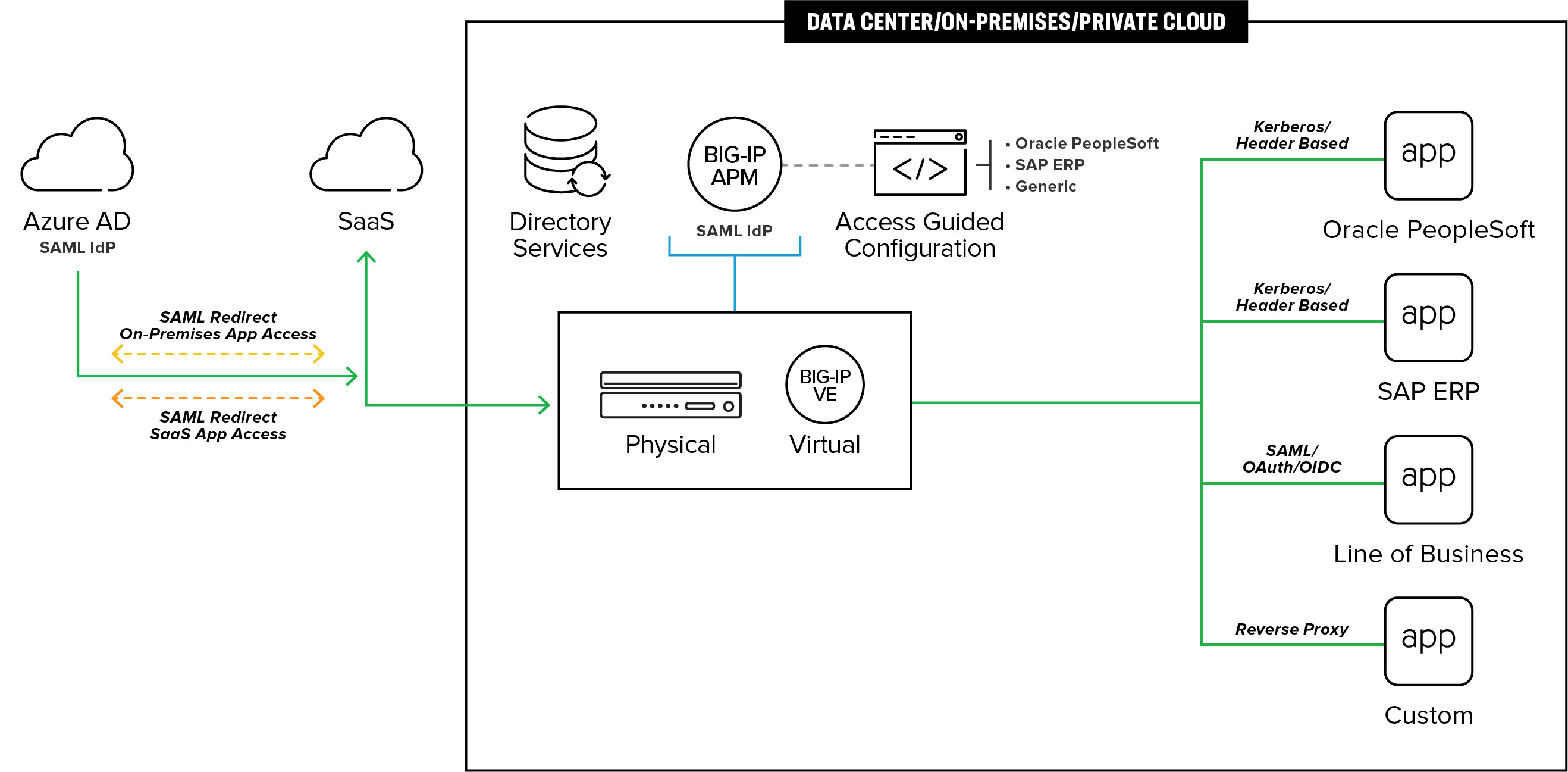

As soluções de acesso da F5 integram-se ao Microsoft Azure Active Directory (Azure AD) para fornecer um único painel de acesso a aplicações críticas que operam seus negócios.

Custos reduzidos

Consolide e otimize o gerenciamento de acesso com políticas flexíveis e adaptáveis que avaliam os riscos em tempo real.

Simplicidade

Conte com uma interface fácil de usar para integrar aplicações e definir políticas de Acesso condicional do Azure AD por meio de um mecanismo de configuração guiada.

Integração perfeita para controle centralizado

Mais facilidade no gerenciamento de segurança

O BIG-IP Access Policy Manager (BIG-IP APM) da F5 integra-se perfeitamente ao Microsoft Azure Active Directory (Azure AD) para fornecer aos usuários um único painel de vidro para acessar todas as aplicações, enquanto consolida o gerenciamento de políticas de segurança relacionadas ao acesso.

Como a F5 ajuda

-

Acesso contínuo a todas as aplicações

Aumente a produtividade oferecendo aos usuários fácil acesso a todas as aplicações essenciais

Com a solução integrada F5 e Microsoft Azure AD, os administradores podem usar a configuração guiada para implantar e gerenciar o acesso rapidamente, reduzindo mão de obra e custos. Abstrair a complexidade da autenticação e autorização, ao mesmo tempo em que oferece suporte total ao AuthN e AuthZ, reduz a carga de acesso à conta para usuários e a superfície de ameaça para invasores.

Recursos

Recurso

Os aplicativos podem estar em qualquer lugar, o que significa que os usuários de hoje podem trabalhar de qualquer lugar. Isso é ótimo para a produtividade do usuário e da empresa. Mas como as organizações podem garantir acesso rápido, fácil e seguro a aplicativos que podem residir em qualquer lugar e ser acessados de qualquer lugar, a qualquer hora?